Imagen creada con IA

El navegador web se ha convertido en la herramienta más utilizada para acceder a servicios académicos, bancarios, redes sociales, correo electrónico y entretenimiento. Por ello, este hecho lo convierte en el objetivo a vista de ciberataques. Un navegador mal configurado o descuidado puede actuar como una puerta abierta para el robo de datos y a los códigos maliciosos. Para garantizar la integridad de la información personal, es imperativo adoptar buenas prácticas de seguridad en torno a esta herramienta esencial en el manejo de la información en la web.

Entre las medidas esenciales para una navegación segura y minimizar los riesgos es vital mantener y actualizar el software del navegador porque para asegurar la información que circula a través de estas herramientas, los desarrolladores lanzan parches de seguridad para corregir de manera constante vulnerabilidades que los ciberdelincuentes podrían explotar. Esta no es una opción de estética, sino una necesidad crítica. El uso deversiones antiguas expone al usuario a fallos de seguridad conocidos que son fáciles de explotar. Es por ello, que como para todo tipo de software, se recomienda activar las actualizaciones automáticas que aseguran un sistema protegido frente a las últimas amenazas descubiertas.

Otro aspecto esencial es la gestión responsable de extensiones, que si bien añaden funcionalidades, también aumentan la superficie de ataque. Existen extensiones «basura» que sirven como vehículos para publicidad intrusiva o, peor aún, para el espionaje de las acciones del usuario. La regla de oro tiene que ser: usar solo las estrictamente necesarias y provenientes de fuentes oficiales, como las tiendas web de los principales navegadores. Es importante realizar la depuración de estas cada tres meses, eliminando aquellas que están sin uso, ya que una extensión olvidada puede convertirse en vulnerable con el tiempo.

Uno de los errores más comunes es la confianza que se deposita en los navegadores para almacenar las contraseñas. Pero la comodidad, tiene un riesgo significativo por que en caso de que el dispositivo sea infectado por códigos maliciosos, los datos que han sido guardados en el navegador pueden ser sustraídos con facilidad. La práctica recomendada es gestionar las contraseñas fuera del navegador, utilizando gestores de contraseñas dedicados. Estas herramientas cifran las claves de forma más robusta y ofrecen capas de seguridad adicionales independientes del navegador. Incluso es conveniente utilizar gestores que se utilizan en el propio dispositivo como KeePass respecto a los que se proporcionan en línea en internet.

Otro hecho cuestionable es la comodidad de la utilizar la opción de «recordar datos» o la de «mantenerse conectado». Estas opciones son inversamente proporcionales a la seguridad. Al igual que no se deben guardar contraseñas en el navegador mantener sesiones abiertas, especialmente en dispositivos compartidos o de uso público es muy peligroso por la posibilidad de que los datos de la navegación puedan ser espiados. Es vital cerrar sesión al finalizar la actividad, más si se trata del uso de datos sensibles. En estrecha relación con estos debe ser una práctica habitual borrar el historial de navegación y las cookies periódicamente, así se eliminan los vestigios de cualquier actividad, esto es parte de la higiene digital. Para situaciones puntuales, en dispositivos de uso común o propiedad de otras personas, una opción alternativa es el utilizar el modo invitado, que evita que se guarde cualquier tipo de información tras cerrar la ventana.

La configuración predeterminada de los navegadores suele priorizar la experiencia de usuario sobre la privacidad y la seguridad. Esto trae consigo la necesidad de acceder a los ajustes de configuración para bloquear las ventanas emergentes (pop-ups), porque estas a menudo alojan programas malignos. También es recomendable la desactivación del autocompletado de datos, en especial en operaciones de pago. La escritura manual de los datos de la tarjeta de crédito evita que los datos sensibles queden almacenados y expuestos a posibles filtraciones. Por otro lado, es importante activar la opción de «no rastrear», ya que de esta manera se envía una señal a los sitios web solicitando que no rastreen la actividad, aunque se debe atender el hecho de que puede que no sea acatada por los operadores web.

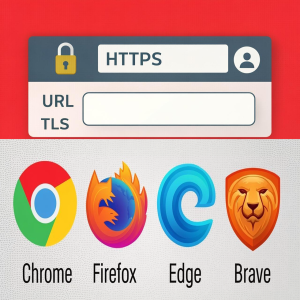

Un momento importante antes de introducir cualquier dato personal o financiero, es la verificación en la conexión del uso del HTTPS y los certificados SSL en los sitios web. Esto se puede conocer al observar la barra de direcciones del navegador. Si la URL comienza con HTTPS y mostrar un icono de un candado cerrado, se está en presencia de una conexión cifrada y auténtica mediante el uso de certificados SSL. Si el navegador muestra una advertencia indicando que la «conexión no es segura», se debe evitar la entrada de manera inmediata. Ignorar esta alerta puede conducir a sitios falsos (phishing) o servidores comprometidos que interceptarán la información.

Sin embargo, es importante aclarar que los cibercriminales ha incluido en sus prácticas para engañar a los usuarios de la web el uso del protocolo HTTP Seguro y los certificados SSL, por lo que si bien debe atenderse este hecho debe mantenerse una posición de alerta proactiva que permita ser víctima de este tipo de manejos delictivos.

Existe un malentendido en torno a los modos de navegación privada o de «incógnito». Lo fundamental está en comprender que la navegación privada no es sinónimo de anonimato. El uso de este modo es útil para evitar que el dispositivo guarde cookies, el historial y los datos de formularios en el dispositivo. Sin embargo, no garantiza la invisibilidad de la actividad del usuario ante el proveedor de servicios de internet, ni ante los sitios web visitados. Por tanto, su uso se limita a evitar rastros locales en el dispositivo y no debe generar una falsa expectativa de invisibilidad en la red, donde va quedando una huella de la actividad de cada usuarios de la red.

Una buena práctica, que es además una magnífica estrategia de seguridad avanzada, consiste en aislar las actividades peligrosas o sensibles mediante el uso de perfiles. El navegador permite crear perfiles separados, así se facilita la división de la navegación en tres áreas por ejemplo, una para el trabajo, otra para los asuntos personales y una tercera para la navegación en sitios desconocidos o de riesgo donde se realizan descargas cuando no hay otra opción. De esta forma, si un sitio web desconocido compromete un perfil, el daño no se extenderá al resto de las credenciales almacenadas en los perfiles personal y profesional.

Otra práctica valioso esencial es la limpieza periódica y profunda del navegador ya que su uso continuado genera la acumulación masiva de cookies y archivos en caché. Aunque estos archivos sirven para acelerar la carga de páginas, pueden almacenar rastreadores y ser explotados para recopilar información del usuario sin su consentimiento. Es recomendado realizar una limpieza periódica mediante el uso de las herramientas propias del navegador. Pero, para una mayor protección, se pueden utilizar extensiones especializadas en el borrado de datos, como Click&Clean o Cookie AutoDelete, que van a automatizar esta tarea y eliminan los rastreadores silenciosos que un borrado manual podría pasar por alto.

Finalmente, no puede perderse la oportunidad para recordar que el factor humano es una debilidad cuando carece de las herramientas formativas para enfrentar este tipo de amenazas, pero se convierte en fortaleza cuando esta preparación contribuye a lograr lo que ninguna configuración técnica puede lograr. Una actuación imprudente convierte al factor humano en el vector de ataque más explotado y así la seguridad del navegador se ve anulada cuando se se aceptan notificaciones de páginas de estafa o se descargan archivos de fuentes dudosas. El sentido común puede salvar lo que a la tecnología le resulta imposible.

Esto se puede afirmar porque es un imperativo desarrollar y actuar sobre la base de los protocolos de un pensamiento crítico y aplicar el algoritmo de detenerse – pensar – verificar antes de actuar. Ante cualquier duda, la prudencia debe prevalecer sobre la curiosidad. Verificar la legitimidad de un remitente o la veracidad de una oferta impide que las barreras de seguridad sean burladas.