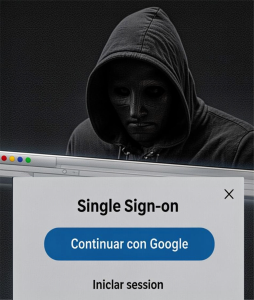

Ataques Browser in the Browser. Imagen creada con la participación de IA.

Este tipo de ataques representa una evolución sofisticada de las técnicas de phishing tradicional. El objetivo es aprovechar la confianza que se deposita en las interfaces visuales de los navegadores web y en las funcionalidades de autenticación moderna (Single Sign-On).

Para entender mejor este tipo de ataques se hace necesario detallar qué es, cómo funciona y donde radica la base de su efectividad.

El ataque Browser in the Browser se sustenta en técnicas de ingeniería social, para ello el atacante simula una ventana legítima del navegador dentro de la ventana real de este.

El concepto clave se basa en que en la navegación web moderna, es muy común utilizar autenticación mediante terceros (Single Sign-On o SSO). Este mecanismo se basa en que cuando se accede que solicita autenticación y permite que esta se realice con solo hacer clic en «iniciar sesión con Google» o «iniciar sesión con Facebook», el navegador suele abrir una pequeña ventana emergente (pop-up) para el ingreso de las credenciales que son validadas contra los servidores de estas plataformas.

La base del ataque es la replica visual de esta ventana emergente mediante una copia perfecta. Para este fin el atacante crea una falsa ventana del navegador utilizando código HTML, CSS y JavaScript dentro de una página web maliciosa. Para la víctima, esta ventana falsa parece una instancia legítima del navegador porque incluye su barra de direcciones, el candado de seguridad SSL y la dirección web correcta, pero en realidad es solo un elemento gráfico que se genera mediante código dentro de la pestaña principal.

En el orden técnico, el ataque se ejecuta siguiendo un protocolo que incluye los siguientes pasos y mecanismos:

I. Preparación del entorno (vector de ataque) para lo que el atacante despliega un sitio web fraudulento que suele imitar un servicio legítimo que solicita autenticación. Puede tratarse de una plataforma de descarga de documentos o una intranet falsa.

II. La trampa visual (simulación del pop-up). En este momento es cuando la víctima intenta acceder al contenido protegido y al hacer clic en «iniciar sesión con …» (Google, Facebook o Microsoft 365″), el sitio malicioso no ejecuta una llamada real al proveedor de identidad de estas plataformas y en su lugar, ejecuta código JavaScript que muestra una capa superpuesta flotante .

Este contenedor o capa está tiene un estilo creado para imitar la apariencia exacta de una ventana del sistema operativo del navegador que incluye la barra del título que incluye los botones de minimizar, maximizar y cerrar pero que son solo imágenes. Añade una barra de direcciones falsa que tiene para mayor credibilidad el ícono del candado y muestra la dirección legítima del servicio suplantado. Esto brinda la apariencia de seguridad en el sitio. Finalmente, el formulario cargado s un inicio de sesión falso diseñado cuyo objetivo es capturar credenciales.

III. La ilusión de legitimidad. Lo que hace tan peligroso este tipo de ataque es la ruptura del modelo mental de seguridad del usuario porque:

1. El usuario revisa la barra de direcciones de la ventana emergente y visualiza la dirección correcta del dominio y el candado del certificado SSL/TLS. Esto genera la confianza de que el sitio real.

2. Sin embargo, esa barra de direcciones, como se mencionara antes, es una imagen o texto HTML manipulado, por lo que el usuario sigue dentro del dominio malicioso original.

IV. Interacción y Captura. En caso de que el usuario intente la interacción intuitiva con la ventana falsa, si hace clic en la «X» para cerrar, la ventana se cierra, pero la acción se realiza mediante un código simple programado, reforzando así, la ilusión de que es una ventana real del sistema.

En caso de que arrastre la ventana, el propio código creado permite que se mueva, pero solo dentro de los límites de la pestaña del navegador y no fuera de ella. Esta es una limitación que pocos usuarios notan, pero que es un indicio para dudar.

Finalmente si el usuario ingresa sus credenciales y presiona «Entrar», los datos se envían a un servidor controlado por el atacante, consumándose el robo.

La dificultad para la detección de este ataque es que a diferencia del phishing clásico donde la dirección web en la barra de direcciones del navegador principal es claramente sospechosa, en este caso:

1. No hay redireccionamiento y el usuario nunca abandona el sitio malicioso y cree que está interactuando con un sitio externo seguro.

2. Falsificación perfecta porque se utilizan librerías modernas de diseño web, se pueden realizar clonaciones de la interfaz de usuario de cualquier navegador web al detalle, incluyendo las sombras y el diseño de las ventanas.

3. SSL válido. Para consumar el delito los atacantes suele incluir un certificado SSL válido (candado) en la barra de direcciones principal, lo que genera una falsa sensación de seguridad en el mecanismo.

La prevención y detección se sustenta en la adopción de prácticas que deben ser incluidas en los protocolos de actuación para el manejo seguro de las TIC. En tal sentido son esenciales:

1. La prueba de arrastre. Ante la sospecha de una ventana emergente de inicio de sesión comprometida, es vital intentar el arrastre de la misma fuera del espacio de la ventana principal del navegador. Una ventana real del sistema operativo puede moverse por toda la pantalla y superponerse a otras aplicaciones, pero las que están vinculadas a este tipo de ataques, al ser solo un código web, se mantendrá «atrapada» dentro de los límites de la pestaña del navegador.

2. La verificación del origen. La mejor práctica es la utilización de gestores de contraseñas como Bitwarden, LastPass o los que traen integrados en Chrome o el Edge. Los gestores de contraseñas verifican el dominio real antes de completar los datos. Si el gestor no oferta la posibilidad de autocompletar en una ventana de autenticación de este tipo, es una señal de alerta roja y solo expresa que no hay coincidencia con el dominio lo que evidencia un posible fraude.

3. La inspección del código. Para los usuarios con ciertos conocimientos una opción puede ser hacer clic derecho sobre la ventana emergente y seleccionar «inspeccionar». Si la ventana es real, el menú contextual será del sistema operativo. Si es parte de esta modalidad de ataque, se verá el menú contextual del navegador (inspeccionar elemento) y se podrá ver el código HTML de la ventana falsa, lo que dejará en evidencia el fraude.

El ataque Browser in the Browser explota la confianza en la interfaz gráfica y en los flujos de autenticación moderna. Es una demostración clara de que la seguridad no debe basarse únicamente en lo que vemos en la pantalla, sino en la verificación crítica del origen de la comunicación. En fin, la aplicación de protocolos seguros para operar con las TIC.