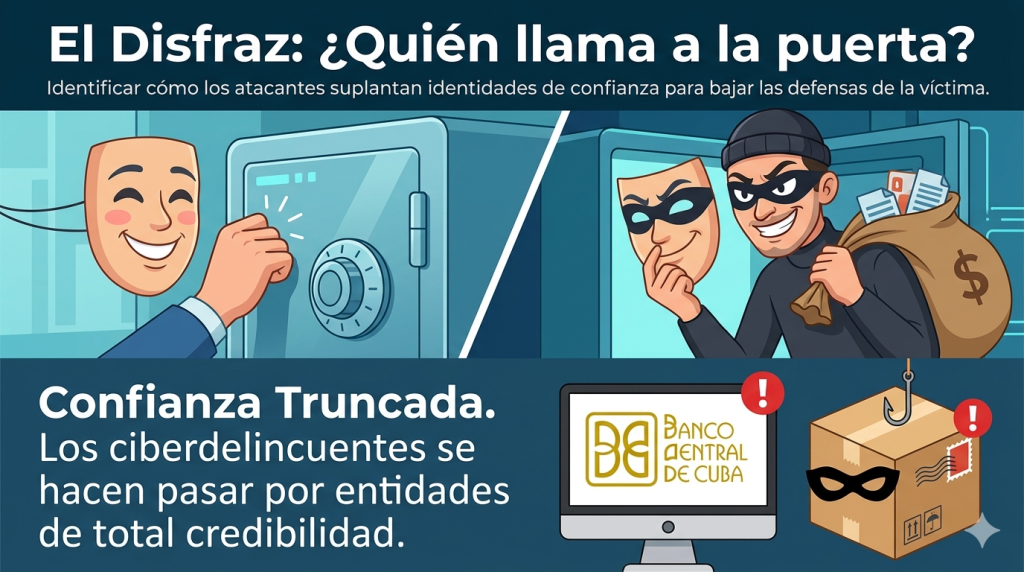

Dando continuidad a las entregas sobre el phishing – en formato de vídeo – que se comenzó a publicar, en esta ocasión se presenta la cuarta parte de dicho material, que analiza en cinco partes las esencias de este deste tipo de ataques. En esta oportunidad se analizan los aspectos referentes a las técnicas del engaño entre las que destacan los homoglifos, también profundiza en los problemas de la navegación segura y los certificados, así como los archivos malignos y las cuentas comprometidas. Con el objetivo de explicar las formas que adoptan los ataques de phishing para doblegar la voluntad de los usuarios de las TIC y convertirlos en herramientas en manos de los ciberdelincuentes.

La parte 4 del material sobre el Phishing puede ser consultado en la plataformaPicta.